Miasto zmienia zachowania lisów i kojotów

31 stycznia 2018, 12:12W środowisku naturalnym lis rudy i kojot starają się unikać. Zwierzęta konkurują ze sobą o źródła pożywienia i terytorium, gdy więc się spotkają, dochodzi do konfliktów, w których zwykle górą jest większy kojot. Okazało się jednak, że miasta zmieniają ich sposób zachowania się.

Chiny uruchomią setki nowych laboratoriów

27 czerwca 2018, 12:20Chiny coraz bardziej konkurują na polu naukowym ze Stanami Zjednoczonymi. W USA jednymi z najważniejszych instytucji naukowych są laboratoria narodowe, a szczególnie znane i zasłużone dla światowej nauki są te należące do Departamentu Energii.

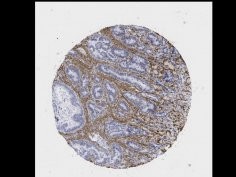

Wirus zabijający raka zyskał nową broń

19 listopada 2018, 11:20Wirus zabijający komórki nowotworowe został wyposażony w nową broń. Naukowcy uzbroili go w proteinę, dzięki której bierze on na cel i zabija również przyległe komórki, chroniące nowotwór przed atakiem ze strony układ odpornościowego.

Rak piersi: dlaczego usunięcie guza z marginesem jest tak ważne

1 kwietnia 2019, 12:31Usunięcie guza piersi z odpowiednim marginesem to dobra wiadomość dla pacjentki. Teraz naukowcy zdobyli kolejne dowody pokazujące, dlaczego to takie ważne.

15 artykułów naukowych wycofanych z powodu podejrzeń o złamanie prawa międzynarodowego

19 sierpnia 2019, 09:25W bieżącym miesiącu z publikacji w pismach naukowych wycofano 15 artykułów dotyczących przeszczepów autorstwa chińskich naukowców. Powodem wycofania były obawy, że organy wykorzystane do przeszczepów pochodziły od zabitych więźniów. Wobec trzech opublikowanych artykułów wysuwano podobne zastrzeżenia. Takie dane przekazała witryna Retraction Watch, która specjalizuje się w monitorowaniu wątpliwości dotyczących treści publikowanych w pismach naukowych.

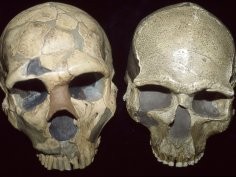

Niekorzystny zbieg okoliczności mógł wytępić neandertalczyków

2 grudnia 2019, 12:58Wiemy, że neandertalczycy wyginęli przed około 40 000 lat. Wiemy również, że pojawili się oni wcześniej niż Homo sapiens i przez dziesiątki a może i setki tysięcy lat żyli w Eurazji zanim pojawił się tam człowiek współczesny.

USA przygotowują się na pandemię koronawirusa 2019-nCoV

2 lutego 2020, 11:04Stany Zjednoczone przygotowują się na pandemię koronawirusa 2019-nCoV. Od dzisiaj wszystkie osoby, które przebywały w prowincji Hubei, oraz ich rodziny, zostaną poddane przymusowej 2-tygodniowej kwarantannie. Obcokrajowcy, którzy w ciągu ostatnich 2 tygodni byli w Chinach, nie zostaną wpuszczeni na teren USA

Polscy naukowcy opracowali urządzenie mikroprzepływowe, które pozwala na równoczesne testowanie wielu antybiotyków i ich kombinacji

26 kwietnia 2020, 10:48Chcielibyście wiedzieć, jaka kombinacja antybiotyków najlepiej zadziała na konkretnego pacjenta? I znaleźć ją w 12, a może nawet w 6 godzin, na miejscu? A może marzy się wam przeszukiwanie tysięcy próbek naraz w poszukiwaniu swoistych przeciwciał? To wszystko umożliwia nowy chip stworzony przez naukowców z IChF PAN. Jest tani, szybki i wiarygodny. Może zastąpić szybkie testy immunochromatograficzne i daje pacjentom większe szanse na pokonanie zakażenia.

Inspirowany chrząszczem materiał odbija 95% światła

20 lipca 2020, 09:24Chińsko-szwedzko-amerykański zespół naukowy opracował nowy materiał chłodzący zainspirowany przez chrząszcza żyjącego na zboczu wulkanów. Materiał odbija 95% promieniowania słonecznego i pozwala na obniżenie temperatury chłodzonego obiektu o około 5 stopni Celsjusza. Jego twórcy mówią, że może on posłużyć zarówno do chłodzenia budynków, jak i elektroniki.

Samochód wystrzelony w kosmos przez Elona Muska zbliżył się do Marsa na najmniejszą odległość

23 października 2020, 10:15Przed dwoma laty firma SpaceX wystrzeliła w przestrzeń kosmiczną samochód Tesla Roadster z manekinem imieniem Starman na pokładzie. Pojazd właśnie minął Marsa w najbliższej odległości, z jakim przyszło mu spotkać się z Czerwoną Planetą.